Среда, 28 апреля 2021 16:07

Четыре шага к защищенному NAS

За последние несколько месяцев сложилось впечатление, что киберпреступники, которые делают деньги на вредоносном ПО, требующем выкуп за возможность авторизации пользователя в его же системе, сосредоточили свое основное внимание на хранилищах NAS. Самый недавний пример – атака Qlocker на устройства QNAP. При том, что недавно обнаружилась уязвимость защиты TerraMaster, а устройства Synology страдали от подобных атак еще несколько лет назад. По всей видимости, после первых успешных атак хакеры просто решили развить этот успех. К счастью, с помощью нескольких простых шагов можно снизить угрозу этих атак, получив в результате более защищенное сетевое хранилище (NAS).

Почему устройства NAS подвергаются атакам?

Итак, вопрос – почему в последнее время участились атаки на устройства NAS? Потому что эти устройства, особенно производства компаний Synology и QNAP, очень просты в эксплуатации. Каждый, обладающий минимальным опытом в области информационных технологий или даже вовсе его не имеющий, может установить себе NAS и начать его использовать практически без подготовки. Это удобно с точки зрения домашнего использования или использования в малом бизнесе без специализированных IT-ресурсов, но, с другой стороны, оставляет много дыр в защите такого устройства. В конечном счете, это компромисс. Простота и удобство эксплуатации оборачиваются рисками кибератак. Кроме того, все современные платформы NAS в большей или меньшей степени представляют собой автономные облачные сервисы, работающие в режиме 24/7 и все это время остающиеся открытыми для хакерских атак (даже если вы в оффлайне, ваше сетевое хранилище могут взломать удаленно).

Создаем резервную копию за минуту

Один из наиболее важных шагов пользователя на пути к защите своих данных – это создание их резервной копии. Большинство NAS предлагают различные опции резервного копирования, в том числе на сторонние облачные сервисы. Создание полной резервной копии может потребовать значительных ресурсов, но это целесообразно, если доступ к системе имеет низкий уровень защиты. Хранение резервных копий на облачных сервисах обычно обходится дешевле, чем восстановление данных, но даже заплатить одному из таких сервисов за восстановление данных – это лучше, чем платить выкуп мошенникам. И Synology, и QNAP предлагают также опцию снапшотов, или же можно создать резервную копию NAS с помощью, например, Veeam. Итак, получение доступа к своим данным, хранящимся в виде резервной копии на одном из внешних сервисов, – это самый простой способ решения проблемы в случае вирусной атаки с требованием выкупа, но первичную проблему он все-таки не решает.

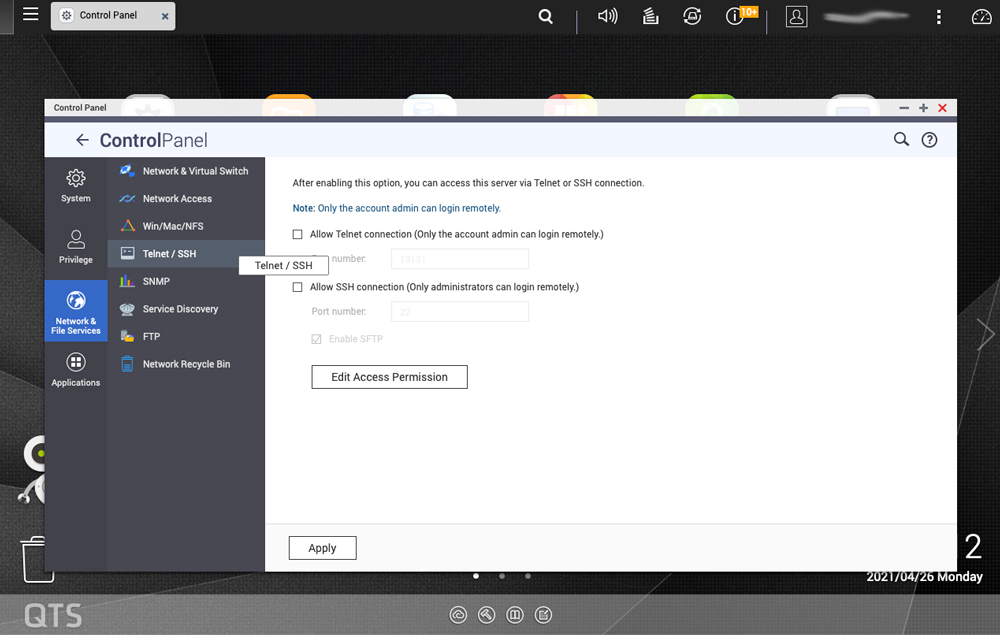

Защита NAS, шаг № 1: отключение консольного доступа

Как мы уже отметили, большинство современных NAS – это маленькие облачные сервисы. Это повышает их удобство, но снижает уровень защищенности. И первое, что нам нужно сделать в направлении усиления защиты в части настроек NAS, – это отключить консольный доступ путем отключения опций Telnet и SSH.

На устройствах QNAP нужно перейти в панель настроек и далее двигаться в следующей последовательности: Control Panel => Security => IP Access Protection. Некоторые пользователи любят консольный доступ – это широкая дверь, которую, однако, лучше закрыть, если вы ей не пользуетесь.

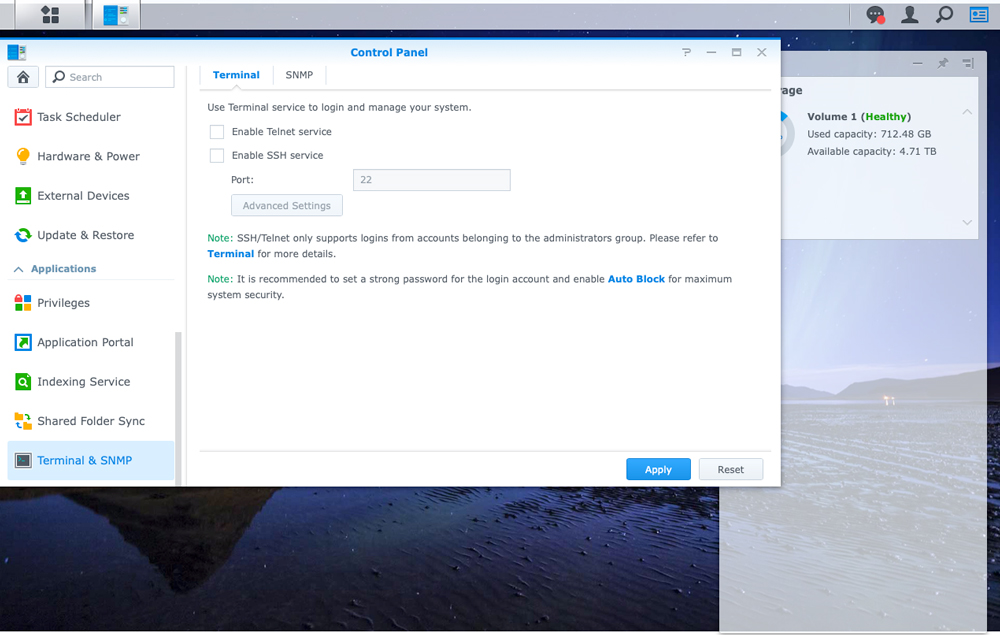

На устройствах Synology последовательность действий следующая: Control Panel => Terminal&SNMP => Terminal, где вы также можете отключить опции SSH и Telnet.

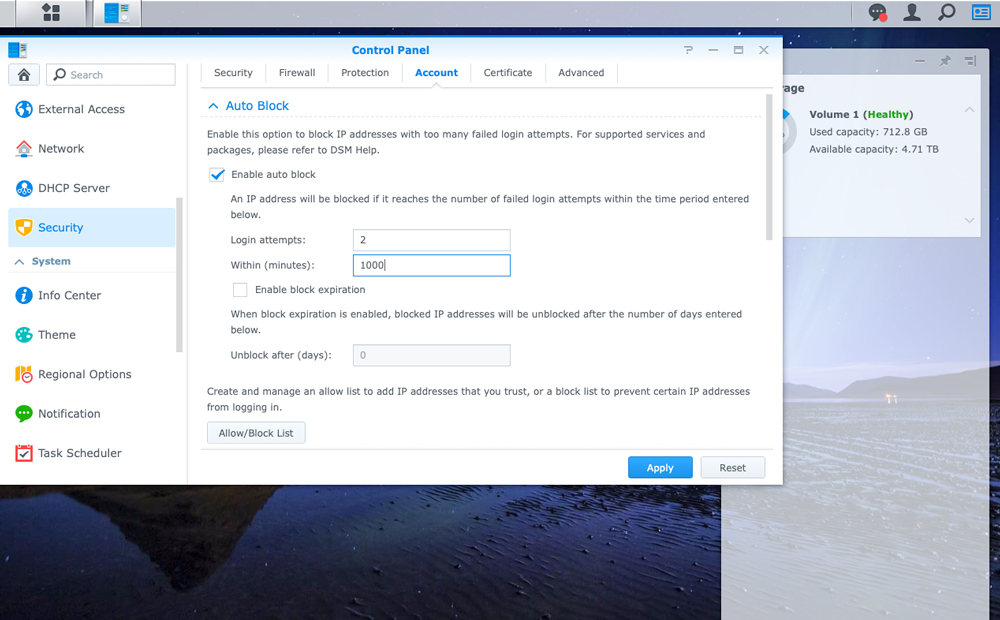

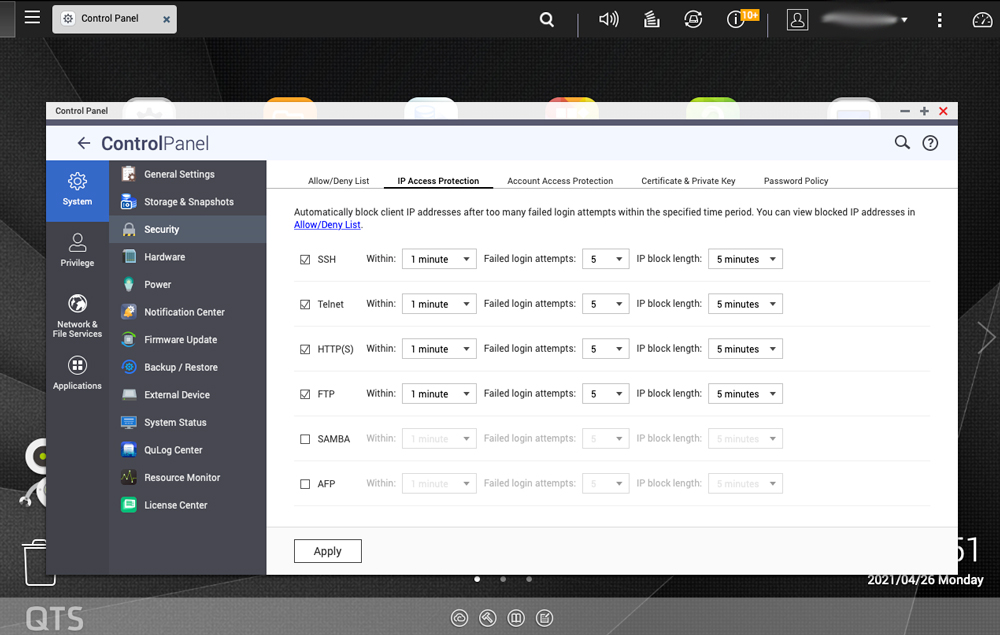

Защита NAS, шаг № 2: включение автоблокировки

Многие, возможно, удивятся, когда узнают, насколько часто устройства NAS “взламывают” просто путем угадывания имени пользователя и пароля. В наши дни это обычно делается с помощью бот-ферм, которые подбирают пароли путем брутфорса (простого перебора комбинаций). Простой способ предотвратить это – включить автоблокировку, и это будет наш второй шаг на пути повышения уровня защиты NAS.

Функция автоблокировки заблокирует IP-адрес, если число неудачных попыток авторизации превысит заданное. Пользователь может задать допустимое количество попыток авторизации (имейте в виду, что вы сами можете ошибиться при вводе логина и/или пароля). Нам нравится следующий вариант блокировки, доступный на устройствах Synology: две неверные попытки авторизации в пределах 5000-минутного интервала – и вы будете забанены навсегда. Единственный способ разбаниться – авторизоваться с другого IP и удалить заблокированный адрес из черного списка NAS.

Итак, на устройствах Synology последовательность действий следующая: Control Panel => Security => Account. Функция автоблокировки (Auto Block) будет прямо сверху. Включите ее и далее задайте допустимое число попыток авторизации и промежуток времени, в пределах которого превышение указанного числа попыток приведет к автоматической блокировке IP-адреса.

На устройствах QNAP задаются аналогичные значения, в разделе Control Panel => Security => IP Access Protection.

Защита NAS, шаг № 3: отключение или удаление неиспользуемых приложений

Около 10 лет назад было модно рекламировать различные приложения для всех видов устройств. Теперь у нас кучи таких приложений на смартфонах, планшетах и – на устройствах NAS.

Эти приложения чаще всего бесплатные и даже прикольные – если бы мы имели свободные полчаса каждый день, то могли бы с ними поиграться. Но мы не будем. Имеющиеся на вашем NAS неиспользуемые приложения (некоторые из которых могут быть сомнительного качества и/или получены из сомнительных источников) следует удалить или отключить во избежание дополнительных угроз для безопасности ваших данных.

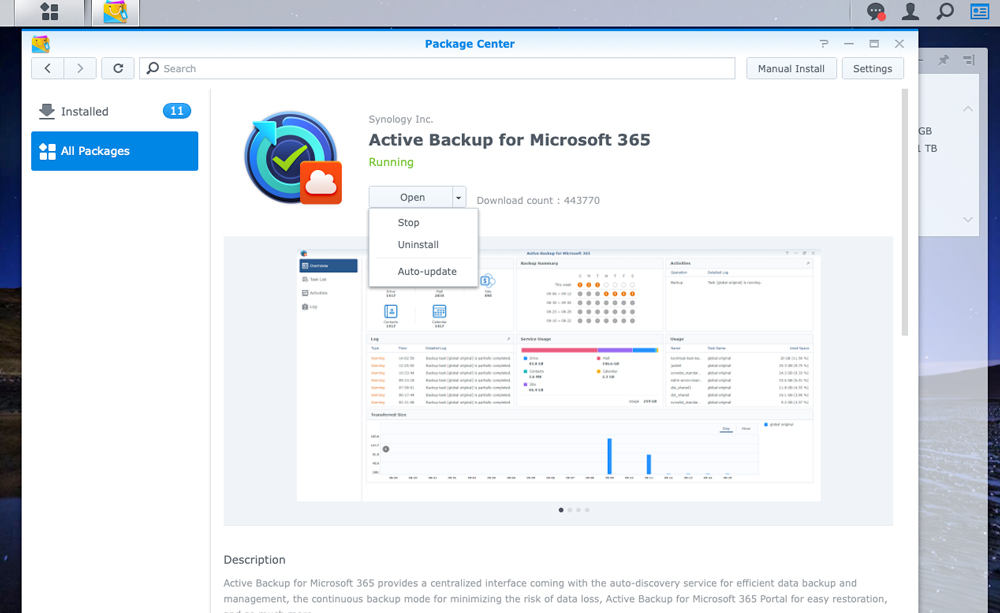

На устройствах Synology просто перейдите в Package Center, выберите ненужное приложение и далее выберите в выпадающем списке меню опцию Stop или Uninstall.

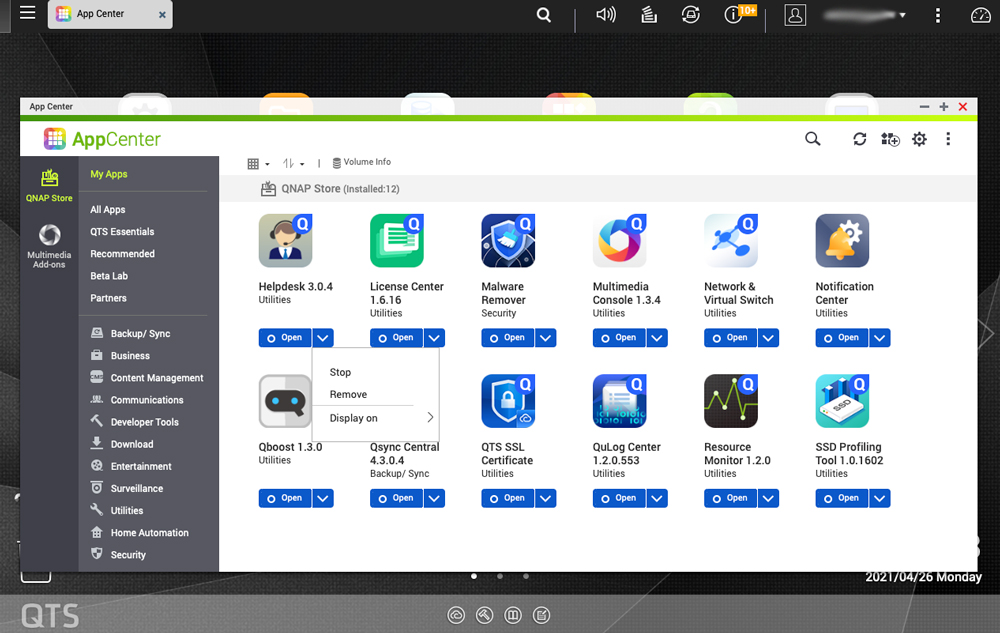

На QNAP перейдите в App Center и вместо Open выберите в выпадающем списке меню соответствующего приложения опцию Stop или Remove.

Бонус: не используйте логин Admin

Казалось бы, очевидный шаг, но очень немногие люди делают это дома и даже в дата-центрах. Когда вы впервые устанавливаете любое устройство NAS, оно по умолчанию создает аккаунт на имя пользователя «Admin». Большинство людей так его и оставляют, меняя только пароль. Приятно сознавать себя администратором, но, используя это имя в качестве логина, вы просто облегчаете задачу хакерам, в то время как поменять имя пользователя – это самое простое из всего, что можно сделать в части повышения уровня защиты NAS.

Один из вариантов – создать новый пользовательский аккаунт со своими вводными, после чего стереть или отключить исходный аккаунт администратора. Иногда администраторский аккаунт можно просто переименовать, заменив имя Admin на какое-нибудь другое. В любом случае, хакерам будет намного тяжелее решать уравнение с двумя неизвестными, подбирая и пароль, и имя пользователя.

Резюме

Атаки на системы NAS с требованием выкупа в последнее время участились, но вы можете защитить себя и свои данные с помощью простых шагов, повышающих уровень безопасности использования NAS. Вышеперечисленные меры не гарантируют защиту на 100%, но существенно снижают угрозу таких атак.

Источник: www.storagereview.com